Imaginez une journée cruciale pour votre entreprise.

Vous avez tout préparé pour ce grand déménagement, mais un détail essentiel pourrait faire toute la différence entre une transition fluide et un chaos total : le déménagement de votre parc informatique.

Pour les PME, ce processus est indispensable pour garantir la continuité des opérations et protéger vos données précieuses.

Il s’agit de préserver l’intégrité de vos données, de minimiser les interruptions de service, et d’assurer que chaque élément de votre infrastructure technologique fonctionne comme prévu dès le premier jour dans vos nouveaux locaux.

Les risques sont multiples : perte de données, interruptions prolongées, et coûts imprévus peuvent mettre en péril la stabilité de votre entreprise.

Comment alors surmonter ces défis et transformer ce potentiel point de tension en une opportunité de croissance et de modernisation ?

A travers ce guide pratique vous pourrez préparer sereinement le déménagement de votre parc informatique.

Que ce soit la planification stratégique, la sécurisation des données, la minimisation des interruptions de service et l’importance d’un soutien technique professionnel.

Grâce à des conseils éprouvés et des étapes clés, nous vous aiderons à réaliser une transition sans accroc.

Vous découvrirez comment assurer la continuité des opérations et réinstaller rapidement et efficacement vos systèmes, afin que votre entreprise puisse continuer à prospérer sans interruption.

Planification du déménagement informatique

Évaluation initiale et inventaire

Importance de l’inventaire complet

Lors du déménagement informatique, l’évaluation initiale et l’inventaire exhaustif de votre parc informatique sont cruciaux.

Parce que chaque pièce d’équipement, chaque logiciel, et chaque connexion joue un rôle vital dans le bon fonctionnement de votre infrastructure IT.

Un inventaire précis permet non seulement de s’assurer que rien n’est oublié ou négligé, mais aussi de faciliter la réinstallation rapide et efficace de votre système dans vos nouveaux locaux.

Imaginez-vous dans une situation où, après le déménagement, il manque un serveur critique ou une connexion réseau essentielle est défaillante.

Les conséquences pourraient être désastreuses : interruptions de service prolongées, perte de productivité, et coûts additionnels.

Un inventaire complet permet d’éviter ces scénarios catastrophiques en offrant une vue d’ensemble claire et détaillée de votre parc informatique.

Outils et méthodes pour réaliser un inventaire précis

La réalisation d’un inventaire précis ne se fait pas à la légère.

Elle requiert des outils et des méthodes adaptés pour garantir que chaque élément est correctement identifié, catalogué et étiqueté.

Voici quelques étapes clés et outils recommandés :

- Utiliser des logiciels de gestion de parc informatique : Des outils comme Spiceworks ou ManageEngine peuvent automatiser l’inventaire, en détectant et répertoriant tous les dispositifs connectés à votre réseau. Ces outils fournissent des rapports détaillés sur les équipements, les logiciels installés, et les configurations réseau.

- Méthode manuelle assistée par des checklists : Pour une approche plus personnalisée, des checklists détaillées peuvent être utilisées. Ces listes devraient inclure tous les composants matériels (serveurs, ordinateurs, imprimantes), logiciels (systèmes d’exploitation, applications métiers) et connexions (câblages, connexions réseau).

- Étiquetage et documentation : Chaque élément inventorié doit être étiqueté avec des informations pertinentes (numéro de série, emplacement actuel, utilisateur assigné). Utiliser des étiquettes RFID ou des codes QR peut simplifier le suivi et la gestion post-déménagement.

Exemples et templates d’inventaires

Pour faciliter cette tâche, voici quelques exemples et templates d’inventaires que vous pouvez adapter selon les besoins de votre entreprise :

- Template d’inventaire matériel : Un tableau listant chaque pièce d’équipement, son numéro de série, sa configuration, et son utilisateur assigné.

- Template d’inventaire logiciel : Une liste des logiciels installés sur chaque machine, incluant les versions, les licences, et les dépendances.

- Template de plan de connexion réseau : Schémas des connexions réseau actuelles, incluant les routeurs, les commutateurs, et les câbles.

Un inventaire initial bien planifié et exécuté est la pierre angulaire d’un déménagement informatique réussi.

En utilisant des outils appropriés et en suivant des méthodes rigoureuses, vous pouvez assurer une transition en douceur, minimiser les interruptions et garantir la continuité des opérations de votre entreprise.

Définition des besoins et des objectifs

Analyse des besoins spécifiques de l’entreprise

Pour réussir le déménagement de votre parc informatique, il est essentiel de commencer par une analyse approfondie des besoins spécifiques de votre entreprise.

Cette étape permet d’identifier les ressources indispensables et de définir des objectifs clairs pour le déménagement.

Il s’agit de comprendre non seulement l’infrastructure IT actuelle mais aussi de prévoir les besoins futurs en fonction des objectifs de croissance et de développement de votre entreprise.

Commencez par engager des discussions avec les principaux acteurs de votre entreprise, notamment les responsables IT, les chefs de département, et les utilisateurs finaux.

Cette concertation permet de recueillir des informations précieuses sur les exigences opérationnelles et les attentes des différents services.

Par exemple, quelles applications métiers sont cruciales pour le bon fonctionnement de chaque département ?

Quels sont les niveaux de performance et de fiabilité attendus ?

Ces informations vous aideront à prioriser les actions et à planifier efficacement le déménagement.

Identification des points de fragilité et des opportunités d’amélioration

Une fois l’analyse des besoins complétée, il est important d’identifier les points de fragilité de votre infrastructure actuelle.

Quels équipements sont obsolètes ou nécessitent des mises à jour ?

Quels systèmes présentent des risques de panne ou de faiblesse en termes de sécurité ?

Par exemple, des serveurs anciens peuvent être moins fiables et plus susceptibles de tomber en panne, ce qui pourrait perturber les opérations critiques pendant le déménagement.

Profitez du déménagement pour moderniser et rationaliser votre infrastructure IT.

C’est une opportunité idéale pour remplacer les équipements obsolètes, mettre à niveau les logiciels, et améliorer la configuration réseau.

Par exemple, l’adoption de solutions de virtualisation peut réduire le nombre de serveurs physiques nécessaires, simplifiant ainsi le déménagement tout en augmentant l’efficacité opérationnelle.

De même, la migration vers des solutions cloud peut offrir une plus grande flexibilité et une meilleure résilience en cas de perturbation.

Il est recommandé d’effectuer une évaluation complète de l’infrastructure actuelle avant de planifier toute amélioration. Cela comprend l’évaluation des performances actuelles, l’identification des goulots d’étranglement, et l’examen des besoins futurs en termes de capacité et de performance.

En outre, la collaboration avec un prestataire spécialisé peut apporter une expertise précieuse et des recommandations adaptées à vos besoins spécifiques.

Élaboration du plan de projet

Création d’un calendrier détaillé avec des échéances claires

La clé d’un déménagement informatique réussi repose sur un plan de projet méticuleusement élaboré.

La première étape consiste à créer un calendrier détaillé qui décompose chaque phase du déménagement en tâches spécifiques avec des échéances claires.

Ce calendrier doit inclure toutes les étapes critiques : de l’inventaire initial et de la sauvegarde des données à la réinstallation et aux tests post-déménagement.

Pour ce faire, commencez par identifier toutes les activités nécessaires et estimez le temps requis pour chacune.

Intégrez des marges de manœuvre pour anticiper les imprévus.

Par exemple, prévoyez suffisamment de temps pour les tests de fonctionnalité après la réinstallation des systèmes.

Un calendrier bien structuré permet de suivre l’avancement des tâches et de s’assurer que rien n’est négligé, réduisant ainsi les risques d’interruptions imprévues.

Assignation des responsabilités et coordination avec les prestataires

Une fois le calendrier établi, il est essentiel d’assigner clairement les responsabilités à chaque membre de l’équipe et de coordonner les actions avec les prestataires externes.

Chaque tâche doit avoir un responsable désigné pour garantir son achèvement dans les délais impartis.

Cela inclut la coordination avec les fournisseurs de services IT, les déménageurs spécialisés, et les techniciens de maintenance.

Pour assurer une coordination efficace, organisez des réunions régulières avec toutes les parties prenantes pour discuter de l’avancement et des éventuels obstacles.

Utilisez des outils de gestion de projet comme Trello ou Asana pour suivre les tâches et les responsabilités.

Cette transparence et cette organisation permettent de garantir que toutes les parties comprennent leurs rôles et travaillent ensemble de manière harmonieuse.

Importance de la communication interne

La communication interne est un élément souvent sous-estimé mais crucial du déménagement informatique.

Informer les employés du calendrier et des impacts du déménagement sur leurs activités quotidiennes est vital pour minimiser les perturbations.

Développez un plan de communication qui inclut des mises à jour régulières sur l’avancement du projet, les changements prévus, et les actions à entreprendre par les employés.

Par exemple, envoyez des newsletters hebdomadaires pour tenir les équipes informées et organiser des sessions d’information pour répondre à leurs questions.

Un plan de communication bien structuré aide à gérer les attentes et à assurer une transition en douceur.

Les employés doivent savoir à qui s’adresser en cas de problème et comprendre les étapes du processus pour pouvoir s’y préparer.

Partie 2 : Sécurité des données pendant le déménagement

Sauvegarde des données

Importance de la sauvegarde régulière des données

Lorsqu’il s’agit de déménager un parc informatique, la sauvegarde des données est une étape cruciale qui ne doit jamais être négligée.

Les données représentent l’un des actifs les plus précieux de votre entreprise.

En cas de perte ou de corruption des données, les conséquences peuvent être catastrophiques : perturbation des opérations, perte de confiance des clients, et risques juridiques.

Ainsi, il est impératif de mettre en place des sauvegardes régulières pour s’assurer que toutes les informations critiques sont protégées.

Une sauvegarde régulière permet de minimiser les risques associés aux pannes matérielles, aux erreurs humaines et aux cyberattaques.

Elle garantit que vous avez une copie récente et récupérable de toutes vos données essentielles, réduisant ainsi les temps d’arrêt et les perturbations lors du déménagement.

Stratégies et outils pour des sauvegardes efficaces

Pour garantir la sécurité et l’intégrité de vos données, il est important de suivre des stratégies de sauvegarde efficaces et d’utiliser les bons outils.

Voici quelques approches recommandées :

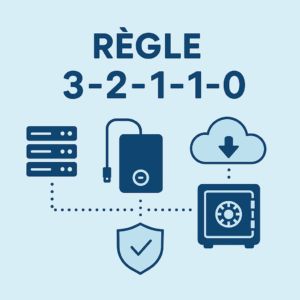

- La règle du 3-2-1 :

- Conservez au moins trois copies de vos données.

- Stockez les copies sur deux supports différents (par exemple, disque dur interne et stockage cloud).

- Gardez au moins une copie hors site pour la protection contre les sinistres locaux.

- Sauvegardes incrémentielles et différentielles :

- Utilisez des sauvegardes incrémentielles pour sauvegarder uniquement les données qui ont changé depuis la dernière sauvegarde, ce qui permet de gagner du temps et de l’espace de stockage.

- Les sauvegardes différentielles, quant à elles, enregistrent les modifications effectuées depuis la dernière sauvegarde complète, offrant ainsi un compromis entre rapidité et intégralité.

- Outils de sauvegarde automatisés :

- Des solutions comme Acronis Backup, Veeam Backup & Replication, ou encore les services de sauvegarde de données cloud comme Google Drive, Microsoft OneDrive et Amazon S3, offrent des options automatisées pour garantir que les sauvegardes sont effectuées régulièrement sans intervention manuelle.

- Ces outils fournissent souvent des fonctionnalités avancées telles que le chiffrement des données, la gestion des versions, et la planification automatique des sauvegardes.

Conseils pour vérifier l’intégrité des sauvegardes

Une fois que les sauvegardes sont effectuées, il est essentiel de vérifier leur intégrité pour s’assurer qu’elles sont complètes et récupérables. Voici quelques conseils pour cette vérification :

- Tests de restauration réguliers :

- Effectuez régulièrement des tests de restauration pour vérifier que les sauvegardes peuvent être correctement récupérées. Cela permet d’identifier et de corriger les problèmes potentiels avant qu’ils ne deviennent critiques.

- Simulez des scénarios de récupération pour vous assurer que toutes les parties prenantes sont familières avec le processus et que les données peuvent être restaurées rapidement et efficacement.

- Vérification des checksums :

- Utilisez des checksums ou des hachages pour vérifier l’intégrité des fichiers sauvegardés. Un checksum permet de détecter toute altération ou corruption des données.

- Comparez les checksums des fichiers sauvegardés avec ceux des fichiers originaux pour vous assurer qu’aucune modification indésirable n’a eu lieu.

- Surveillance et alertes :

- Implémentez des systèmes de surveillance et d’alerte pour suivre l’état des sauvegardes. Des outils comme Nagios, Zabbix ou les alertes intégrées des solutions de sauvegarde peuvent vous notifier en cas d’échec de la sauvegarde ou d’anomalie.

- Assurez-vous que les alertes sont configurées pour informer les responsables IT immédiatement en cas de problème.

La sauvegarde des données est une composante essentielle de la sécurité des données pendant le déménagement de votre parc informatique.

En adoptant des stratégies de sauvegarde robustes, en utilisant les bons outils et en vérifiant régulièrement l’intégrité des sauvegardes, vous pouvez protéger efficacement vos données contre les risques de perte et garantir une transition en douceur vers vos nouveaux locaux.

Sécurisation des données sensibles

Protection des données sensibles

Le déménagement d’un parc informatique implique le transfert de données sensibles, telles que les informations clients et les données comptables.

La protection de ces données est cruciale non seulement pour respecter les réglementations légales en vigueur, telles que le RGPD, mais aussi pour maintenir la confiance de vos clients et partenaires commerciaux.

Une fuite de données ou une perte d’informations sensibles pourrait avoir des conséquences désastreuses, tant sur le plan financier que sur celui de la réputation.

Pour assurer une protection optimale, il est impératif de classifier les données en fonction de leur sensibilité.

Identifiez les données les plus critiques et appliquez des mesures de protection renforcées à celles-ci.

Par exemple, les informations clients et les données financières doivent être traitées avec une attention particulière, car elles sont souvent les cibles principales des cyberattaques.

Mesures de sécurité à mettre en place

Afin de sécuriser efficacement les données sensibles pendant le déménagement, plusieurs mesures de sécurité doivent être mises en place :

- Chiffrement des données :

- Chiffrement au repos et en transit : Utilisez des techniques de chiffrement robustes pour protéger les données à la fois au repos (stockées) et en transit (lorsqu’elles sont transférées). Le chiffrement AES (Advanced Encryption Standard) avec une clé d’au moins 256 bits est largement recommandé pour sa robustesse et sa fiabilité.

- Chiffrement des sauvegardes : Assurez-vous que toutes les sauvegardes de données sont également chiffrées. Cela garantit que même en cas de vol ou de perte des supports de sauvegarde, les données restent protégées contre les accès non autorisés.

- Contrôle des accès et authentification :

- Accès restreint : Limitez l’accès aux données sensibles uniquement aux personnes qui en ont réellement besoin pour accomplir leurs tâches. Implémentez des contrôles d’accès basés sur les rôles (RBAC) pour gérer les permissions de manière granulaire.

- Authentification forte : Utilisez des méthodes d’authentification multi-facteurs (MFA) pour renforcer la sécurité des accès aux systèmes critiques. Cela ajoute une couche de protection supplémentaire en exigeant plusieurs formes de vérification avant de permettre l’accès.

- Surveillance et audit des accès :

- Journalisation et surveillance : Activez la journalisation détaillée des accès aux données sensibles et surveillez en continu ces journaux pour détecter toute activité suspecte. Des outils comme Splunk ou ELK Stack peuvent être utilisés pour analyser les journaux en temps réel.

- Audits réguliers : Effectuez des audits de sécurité réguliers pour vérifier la conformité des mesures de protection et identifier les vulnérabilités potentielles. Ces audits permettent de s’assurer que les politiques de sécurité sont respectées et que les accès sont correctement contrôlés.

- Formation et sensibilisation :

- Sensibilisation du personnel : Formez vos employés aux bonnes pratiques de sécurité, en mettant l’accent sur la protection des données sensibles et les risques associés aux cyberattaques. Des formations régulières et des simulations de phishing peuvent aider à maintenir un haut niveau de vigilance parmi le personnel.

- Politiques de sécurité : Établissez des politiques de sécurité claires et veillez à ce que tous les employés les comprennent et les respectent. Cela inclut des directives sur la gestion des mots de passe, l’utilisation des dispositifs de stockage amovibles, et les protocoles en cas de suspicion de violation de données.

En mettant en place ces mesures de sécurité, vous pouvez grandement réduire les risques liés à la perte ou à la compromission des données sensibles pendant le déménagement de votre parc informatique.

Assurez-vous que chaque étape du processus est documentée et que toutes les parties prenantes comprennent leur rôle dans la protection des données.

Audit de sécurité avant le déménagement

Réalisation d’un audit de sécurité pour identifier les vulnérabilités

Avant de procéder au déménagement de votre parc informatique, il est essentiel de réaliser un audit de sécurité complet.

Cet audit a pour but d’identifier les vulnérabilités potentielles qui pourraient compromettre la sécurité de vos données pendant le processus de déménagement.

Un audit de sécurité bien conduit permet de détecter les failles de votre infrastructure IT actuelle et de mettre en place des mesures correctives avant qu’elles ne deviennent des problèmes majeurs.

L’audit de sécurité doit couvrir plusieurs aspects clés :

- Infrastructure matérielle : Évaluer l’état de tous les équipements, y compris les serveurs, les routeurs, les commutateurs et les dispositifs de stockage. Vérifiez si certains matériels sont obsolètes ou présentent des signes de défaillance imminente.

- Logiciels et applications : Passer en revue tous les logiciels et applications utilisés, en s’assurant qu’ils sont à jour et qu’ils ne comportent pas de vulnérabilités connues. Cela inclut la vérification des correctifs de sécurité et des mises à jour de firmware.

- Configurations réseau : Examiner les configurations réseau pour identifier les failles potentielles, telles que des ports ouverts non sécurisés, des protocoles de communication non chiffrés ou des configurations de pare-feu inadéquates.

- Politiques de sécurité et pratiques d’utilisation : Évaluer les politiques de sécurité en place et leur application. Cela comprend l’analyse des pratiques de gestion des mots de passe, des politiques de sauvegarde et des mesures de contrôle d’accès.

- Conformité aux normes et régulations : Assurer que votre infrastructure IT est conforme aux normes et régulations en vigueur, comme le RGPD pour la protection des données personnelles.

Plan de mitigation des risques identifiés

Une fois l’audit de sécurité réalisé et les vulnérabilités identifiées, l’étape suivante consiste à élaborer un plan de mitigation des risques.

Ce plan doit détailler les actions correctives nécessaires pour remédier aux faiblesses détectées et renforcer la sécurité globale de votre infrastructure IT.

Voici quelques étapes essentielles pour un plan de mitigation efficace :

- Priorisation des risques : Classer les vulnérabilités identifiées par ordre de criticité. Les risques les plus élevés, susceptibles de causer des dommages significatifs, doivent être traités en priorité.

- Développement de mesures correctives :

- Mises à jour et correctifs : Appliquer immédiatement les mises à jour de sécurité et les correctifs pour les logiciels et les firmwares identifiés comme vulnérables.

- Renforcement des configurations : Réviser et améliorer les configurations réseau et des dispositifs pour assurer qu’elles respectent les meilleures pratiques de sécurité.

- Implémentation de solutions de sécurité supplémentaires : Installer et configurer des solutions de sécurité additionnelles telles que des systèmes de détection d’intrusion (IDS), des outils de gestion des informations et des événements de sécurité (SIEM), et des pare-feu de nouvelle génération (NGFW).

- Formation et sensibilisation : Former le personnel sur les nouvelles mesures de sécurité et les sensibiliser aux pratiques sécuritaires, notamment sur la gestion des accès et la détection des tentatives de phishing.

- Documentation et procédures : Mettre à jour les documentations et les procédures de sécurité pour refléter les modifications apportées. Cela inclut les protocoles de réponse aux incidents et les plans de continuité des opérations.

- Tests et révisions régulières : Après avoir implémenté les mesures de mitigation, effectuez des tests pour vérifier leur efficacité. Planifiez des audits de sécurité réguliers pour assurer que les nouvelles vulnérabilités soient détectées et traitées rapidement.

En mettant en œuvre ces étapes, vous pouvez renforcer la sécurité de vos données et minimiser les risques associés au déménagement de votre parc informatique.

Un audit de sécurité rigoureux et un plan de mitigation bien structuré sont essentiels pour garantir que votre entreprise reste protégée et opérationnelle tout au long du processus de déménagement.

Partie 3 : Minimisation des interruptions de service

Plan de continuité des opérations

Élaboration d’un plan de continuité minimal

Le déménagement d’un parc informatique peut entraîner des interruptions de service qui, si elles ne sont pas correctement gérées, peuvent avoir des conséquences graves pour une entreprise.

Pour éviter cela, il est crucial d’élaborer un plan de continuité des opérations.

Ce plan doit garantir que les fonctions essentielles de l’entreprise restent opérationnelles pendant toute la durée du déménagement.

Commencez par identifier les processus critiques de votre entreprise qui ne peuvent pas être interrompus.

Ceux-ci incluent les systèmes de gestion des clients, les bases de données transactionnelles, les services de messagerie électronique, et autres applications métiers cruciales.

Pour chaque processus critique, développez des scénarios de continuité détaillant les étapes nécessaires pour maintenir ces opérations en cas d’interruption.

Solutions de redondance et de backup temporaire

- Redondance des systèmes :

- Serveurs redondants : Utilisez des serveurs redondants pour vos applications critiques. Cela signifie avoir des copies exactes de vos serveurs principaux prêtes à prendre le relais en cas de défaillance des systèmes principaux. Ces serveurs doivent être situés dans un site secondaire ou dans le cloud pour éviter les interruptions causées par des pannes matérielles ou des catastrophes locales.

- Virtualisation et cloud : La virtualisation des serveurs et l’utilisation de services cloud permettent de répliquer rapidement les environnements de travail et de réduire les temps d’arrêt. Par exemple, des solutions comme AWS, Microsoft Azure, ou Google Cloud offrent des services de reprise après sinistre qui peuvent être déployés en quelques minutes.

- Sauvegardes temporaires :

- Sauvegardes incrémentielles : Utilisez des sauvegardes incrémentielles pour assurer que toutes les données sont régulièrement sauvegardées avec un impact minimal sur les performances système. Ces sauvegardes doivent être stockées dans un emplacement sécurisé et hors site.

- Images systèmes : Créez des images complètes de vos systèmes critiques avant le déménagement. Ces images peuvent être rapidement restaurées sur de nouveaux matériels ou dans un environnement virtualisé si nécessaire.

- Plan de basculement :

- Basculement automatique : Configurez des solutions de basculement automatique qui détectent les pannes et redirigent le trafic vers les systèmes redondants sans intervention manuelle. Cela est particulièrement utile pour les sites web et les applications en ligne qui nécessitent une disponibilité continue.

- Tests de basculement : Effectuez des tests réguliers de vos plans de basculement pour vous assurer qu’ils fonctionnent comme prévu. Cela implique de simuler des scénarios de panne et de vérifier que les systèmes redondants prennent bien le relais.

- Communication et coordination :

- Communication interne : Informez vos employés des plans de continuité et des procédures à suivre en cas d’interruption. Assurez-vous qu’ils savent à qui s’adresser en cas de problème et que les canaux de communication restent ouverts pendant le déménagement.

- Coordination avec les prestataires : Travaillez en étroite collaboration avec vos prestataires de services IT pour garantir que toutes les mesures de continuité sont en place. Ces prestataires peuvent fournir des services de monitoring et de support pour assurer une transition en douceur.

La mise en place d’un plan de continuité des opérations est essentielle pour minimiser les interruptions de service pendant le déménagement de votre parc informatique.

En utilisant des solutions de redondance et de sauvegardes temporaires, ainsi qu’en assurant une communication et une coordination efficaces, vous pouvez garantir que votre entreprise reste opérationnelle et que les impacts sur vos activités quotidiennes sont minimisés.

Coordination avec les prestataires

Rôle des prestataires dans le déménagement

Lorsqu’il s’agit de déménager un parc informatique, les prestataires jouent un rôle crucial dans le succès de l’opération.

Leur expertise en logistique et en IT permet de garantir que toutes les étapes du déménagement se déroulent sans accroc.

Les prestataires peuvent prendre en charge diverses tâches, allant de la déconnexion et du rebranchement des équipements à la configuration des réseaux et des serveurs dans les nouveaux locaux.

- Logistique : Les prestataires spécialisés en logistique assurent que tous les équipements sont emballés, transportés et réinstallés en toute sécurité. Ils utilisent des méthodes spécifiques pour protéger les équipements sensibles contre les chocs et les variations de température. Par exemple, les serveurs et autres matériels critiques peuvent être transportés dans des camions climatisés et à suspension hydropneumatique pour éviter tout dommage (Fleetinfo Experts TI).

- Support IT : Les prestataires IT gèrent la déconnexion des systèmes, le transfert des données, et la configuration des réseaux dans les nouveaux locaux. Ils veillent à ce que tous les équipements soient correctement installés et opérationnels dès le premier jour, minimisant ainsi les interruptions de service. Leur expertise est particulièrement précieuse pour gérer les aspects complexes du transfert de données et des configurations réseau.

Sélection et évaluation des prestataires

La sélection des prestataires est une étape critique qui doit être abordée avec soin pour s’assurer que vous travaillez avec des partenaires compétents et fiables.

Voici quelques étapes clés pour sélectionner et évaluer vos prestataires :

- Recherche et présélection :

- Identifier les besoins spécifiques : Définissez clairement les services dont vous avez besoin pour le déménagement, tels que la logistique, le support IT, et les services de sécurité des données.

- Rechercher des prestataires spécialisés : Recherchez des prestataires qui ont une expertise avérée dans le déménagement de parcs informatiques et qui peuvent répondre à vos besoins spécifiques.

- Évaluation des prestataires :

- Références et témoignages : Demandez des références et des témoignages d’autres entreprises ayant utilisé les services des prestataires. Vérifiez leur expérience et leur réputation dans le domaine.

- Compétences techniques : Évaluez les compétences techniques des prestataires. Assurez-vous qu’ils possèdent les certifications et les qualifications nécessaires pour gérer les aspects techniques de votre déménagement.

- Offres et devis : Demandez des devis détaillés et comparez les offres en fonction des services proposés, des coûts, et des garanties. Assurez-vous que tous les aspects du déménagement sont couverts dans le devis.

- Contrats et accords de service :

- Établir des contrats clairs : Rédigez des contrats clairs qui définissent les responsabilités de chaque partie, les échéances, les coûts, et les garanties. Assurez-vous que les accords de niveau de service (SLA) spécifient les performances attendues et les pénalités en cas de non-respect.

- Coordination et communication : Mettez en place des canaux de communication efficaces avec les prestataires pour garantir une coordination fluide. Organisez des réunions régulières pour suivre l’avancement et résoudre les problèmes potentiels.

Un exemple concret de la coordination avec les prestataires est l’utilisation de camions climatisés pour le transport des serveurs.

Ces véhicules spécialisés sont conçus pour maintenir une température stable et protéger les équipements sensibles des variations climatiques et des vibrations pendant le transport. Cette précaution est essentielle pour éviter les dommages matériels et garantir que les serveurs sont opérationnels dès leur arrivée dans les nouveaux locaux.

Une coordination efficace avec les prestataires est essentielle pour minimiser les interruptions de service pendant le déménagement de votre parc informatique.

En sélectionnant des prestataires compétents et en établissant des contrats clairs, vous pouvez vous assurer que toutes les étapes du déménagement sont gérées de manière professionnelle et sécurisée.

Test et validation post-déménagement

Tests fonctionnels des systèmes après réinstallation

Une fois que le déménagement de votre parc informatique est terminé et que tous les équipements sont en place, il est impératif de réaliser des tests fonctionnels exhaustifs pour s’assurer que tous les systèmes sont opérationnels et fonctionnent comme prévu.

Ces tests permettent de détecter et de résoudre les éventuels problèmes avant qu’ils n’affectent les opérations quotidiennes de votre entreprise.

- Vérification des connexions et de la configuration :

- Réseau : Testez toutes les connexions réseau pour vous assurer qu’elles sont actives et stables. Vérifiez la connectivité interne (entre les serveurs, les ordinateurs et les périphériques) ainsi que la connectivité externe (accès à Internet et aux services cloud).

- Périphériques : Assurez-vous que tous les périphériques, tels que les imprimantes, les scanners et les téléphones IP, sont correctement configurés et fonctionnels.

- Tests des systèmes et des applications :

- Systèmes d’exploitation : Démarrez chaque système et vérifiez que les systèmes d’exploitation fonctionnent sans erreur. Assurez-vous que tous les pilotes et logiciels nécessaires sont installés et à jour.

- Applications critiques : Testez toutes les applications critiques pour votre entreprise, en vérifiant leur fonctionnalité et leur performance. Cela inclut les applications métiers, les bases de données, et les systèmes de gestion de la relation client.

- Tests de sécurité :

- Contrôles d’accès : Vérifiez que les contrôles d’accès et les permissions sont correctement configurés pour protéger les données sensibles. Testez les systèmes d’authentification et assurez-vous que seules les personnes autorisées peuvent accéder aux informations critiques.

- Systèmes de sauvegarde : Testez vos systèmes de sauvegarde pour vous assurer qu’ils fonctionnent correctement et que les données peuvent être restaurées rapidement en cas de besoin.

Plan d’action pour la résolution rapide des problèmes

Malgré une planification minutieuse, des problèmes peuvent survenir après le déménagement. Il est donc crucial d’avoir un plan d’action en place pour résoudre rapidement toute anomalie et minimiser les interruptions de service.

- Équipe de support dédiée :

- Support IT sur place : Assurez-vous d’avoir une équipe de support IT disponible sur place pendant les premières phases de la réinstallation. Cette équipe doit être prête à intervenir immédiatement en cas de problème.

- Hotline de support : Mettez en place une hotline de support dédiée que les employés peuvent contacter pour signaler des problèmes. Cette ligne doit être managée par des techniciens compétents capables de résoudre les problèmes rapidement.

- Procédures de dépannage :

- Documentation des problèmes : Documentez tous les problèmes rencontrés, y compris les symptômes, les diagnostics, et les solutions apportées. Cela permet de créer une base de connaissances utile pour résoudre des problèmes similaires à l’avenir.

- Protocoles de résolution rapide : Élaborez des protocoles pour la résolution rapide des problèmes courants. Par exemple, des scripts automatisés pour redémarrer les services ou des instructions détaillées pour reconfigurer les paramètres réseau.

- Suivi et réévaluation :

- Suivi post-mise en œuvre : Effectuez un suivi régulier des systèmes et des applications après leur réinstallation pour vous assurer qu’ils fonctionnent de manière optimale. Utilisez des outils de monitoring pour détecter rapidement toute anomalie.

- Réévaluation et amélioration : Après quelques semaines de fonctionnement, réévaluez la performance des systèmes et identifiez les domaines nécessitant des améliorations. Utilisez les retours d’expérience pour affiner vos procédures de déménagement et de réinstallation.

Les tests fonctionnels et un plan d’action pour la résolution rapide des problèmes sont essentiels pour garantir une transition sans accroc et minimiser les interruptions de service après le déménagement de votre parc informatique.

Une approche proactive et bien préparée permet de s’assurer que tous les systèmes sont opérationnels et que votre entreprise peut continuer à fonctionner de manière fluide.

Partie 4 : Importance du soutien technique professionnel

Rôle des prestataires informatiques

Le rôle des prestataires informatiques dans le déménagement de votre parc informatique est fondamental.

Leur expertise et leurs compétences spécialisées garantissent que le processus se déroule sans accroc, minimisant ainsi les risques de perturbation des opérations.

Les prestataires informatiques apportent une valeur ajoutée inestimable en gérant des tâches complexes et en assurant une transition fluide de l’infrastructure IT.

- Expertise technique :

- Les prestataires informatiques possèdent une connaissance approfondie des systèmes et des technologies nécessaires pour le bon fonctionnement de votre infrastructure IT. Ils sont formés pour gérer les défis spécifiques liés au déménagement, tels que la déconnexion et la reconnexion des équipements, la migration des données et la configuration des réseaux.

- Leur expérience dans la gestion de projets similaires leur permet d’anticiper les problèmes potentiels et de mettre en place des solutions proactives pour les éviter.

- Gain de temps et d’efficacité :

- Faire appel à des experts permet de gagner un temps précieux. Les prestataires informatiques peuvent effectuer les tâches techniques rapidement et efficacement, réduisant ainsi la durée totale du déménagement.

- Ils utilisent des outils et des méthodes éprouvés pour optimiser le processus, ce qui permet à votre entreprise de reprendre ses activités normales le plus rapidement possible.

- Réduction des risques :

- Les prestataires informatiques sont formés pour gérer les risques associés au déménagement de systèmes critiques. Ils mettent en place des mesures de sécurité robustes pour protéger vos données sensibles et minimiser les interruptions de service.

- Leur capacité à identifier et à résoudre rapidement les problèmes techniques réduit le risque de pertes de données et de pannes de systèmes.

Faites appel à YPSYS pour le déménagement de votre parc informatique afin de réduire les risques et garantir une transition sans accroc et sécurisée.

Le déménagement d’un parc informatique ne se limite pas à la simple relocalisation des équipements.

Une fois les systèmes réinstallés, il est crucial de former les employés sur les nouveaux systèmes et configurations.

Cette étape est essentielle pour s’assurer que le personnel est capable de reprendre ses tâches sans interruption et de tirer pleinement parti des nouvelles technologies mises en place.

- Sessions de formation ciblées :

- Organisez des sessions de formation avant et après le déménagement pour familiariser les employés avec les nouvelles configurations et tout changement apporté aux systèmes existants. Ces sessions peuvent être divisées par département ou par rôle pour répondre aux besoins spécifiques de chaque groupe.

- Utilisez des formats de formation variés, tels que des ateliers pratiques, des webinaires et des tutoriels vidéo, pour maximiser l’engagement et l’apprentissage.

- Manuels et guides de référence :

- Fournissez des manuels d’utilisation et des guides de référence qui détaillent les nouvelles procédures et configurations. Ces documents doivent être accessibles en ligne et imprimés, permettant ainsi aux employés de les consulter facilement en cas de besoin.

- Incluez des sections de FAQ et des résolutions de problèmes courants pour aider les employés à résoudre eux-mêmes les petites difficultés qu’ils pourraient rencontrer.

- Formation continue :

- Planifiez des sessions de formation continue pour aider les employés à se familiariser avec les mises à jour et les nouvelles fonctionnalités à mesure qu’elles sont déployées. Cette approche proactive permet de maintenir un haut niveau de compétence et de réduire les erreurs liées à l’utilisation des systèmes.

Les premières semaines après un déménagement sont critiques. C’est durant cette période que les employés peuvent rencontrer des problèmes et des questions liées aux nouvelles configurations.

Un support technique robuste et accessible, tel qu’YPSYS est donc indispensable pour assurer une transition en douceur.

- Hotline de support dédiée :

- Mettez en place une hotline de support dédiée que les employés peuvent contacter en cas de problème. Cette ligne doit être gérée par des techniciens qualifiés capables de résoudre rapidement les problèmes techniques.

- Assurez-vous que cette hotline est disponible pendant les heures de travail étendues, voire 24/7, pour répondre à tous les besoins urgents.

- Support sur site :

- Déployez une équipe de support technique sur site pendant les premières semaines suivant le déménagement. Cette équipe pourra assister les employés directement sur place, offrant ainsi une résolution rapide des problèmes.

- Les techniciens sur site peuvent également effectuer des vérifications de routine pour s’assurer que tous les systèmes fonctionnent correctement et qu’aucun problème latent ne passe inaperçu.

- Portail de support en ligne :

- Créez un portail de support en ligne où les employés peuvent soumettre des tickets, accéder à des ressources de formation, et suivre l’état de leurs demandes de support. Un système de gestion des tickets permet de suivre et de prioriser les problèmes, garantissant une réponse rapide et efficace.

- Intégrez des bases de connaissances et des forums de discussion où les employés peuvent trouver des solutions aux problèmes courants et partager leurs expériences.

En offrant une formation complète et en fournissant un support accessible, vous pouvez minimiser les interruptions de service et garantir que vos employés sont pleinement opérationnels dans leur nouvel environnement.

Conclusion

Le déménagement d’un parc informatique est une opération complexe qui nécessite une planification rigoureuse et une attention particulière à chaque détail.

Voici les points clés que nous avons abordés pour assurer un déménagement réussi et sans accroc :

- Importance de la planification : La réussite d’un déménagement informatique repose sur une planification méticuleuse. Cela comprend l’inventaire complet des équipements, l’analyse des besoins spécifiques de l’entreprise, et l’élaboration d’un calendrier détaillé. Chaque étape doit être soigneusement orchestrée pour éviter les imprévus.

- Sécurité des données : La protection des données sensibles est primordiale. Des mesures de sécurité robustes, telles que le chiffrement et le contrôle des accès, doivent être mises en place. La sauvegarde régulière des données et la réalisation d’audits de sécurité permettent de prévenir les pertes de données et de renforcer la résilience de l’infrastructure IT.

- Minimisation des interruptions : Pour assurer la continuité des opérations, il est crucial de mettre en œuvre des solutions de redondance et de sauvegardes temporaires. Un plan de continuité des opérations doit être élaboré pour maintenir les fonctions critiques pendant le déménagement. La coordination efficace avec les prestataires et la réalisation de tests post-déménagement garantissent une transition en douceur.

- Rôle crucial d’YPSYS : Faire appel à des experts en déménagement informatique offre de nombreux avantages. Leur expertise technique, leur efficacité et leur capacité à gérer les risques sont essentiels pour minimiser les interruptions et assurer la sécurité des données. Les services fournis par les prestataires, tels que l’étiquetage, la déconnexion/reconnexion des systèmes, et les tests de fonctionnalité, sont indispensables pour une transition réussie.

Pour vous aider à préparer et à réussir votre déménagement informatique, nous vous invitons à nous contacter.